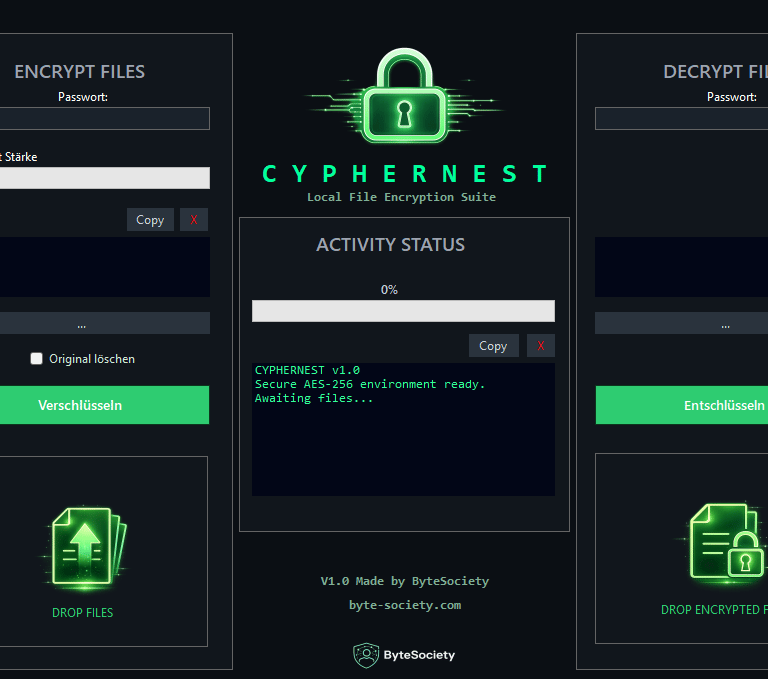

C I P H E R N E S T

RELEASE & Feature Deep Dive

C I P H E R N E S T

Wie moderne Dateiverschlüsselung in der Praxis wirklich funktioniert

CypherNest wurde entwickelt, um moderne Kryptographie greifbar zu machen.

Nicht als theoretisches Paper und nicht als Black-Box-Tool, sondern als nachvollziehbare, technisch saubere Implementierung lokaler Dateiverschlüsselung.

Jede Funktion des Tools existiert aus einem konkreten Sicherheitsgrund - und genau diese Architektur schauen wir uns in diesem Beitrag im Detail an.

Die Grundidee hinter CYPHERNEST

Wenn vertrauliche Daten gestohlen werden, passiert das in der Realität fast nie über spektakuläre Hackerangriffe.

Die häufigsten Szenarien sind deutlich unspektakulärer:

- verlorene oder gestohlene Laptops

- kompromittierte Backups

- Cloud-Leaks

- USB-Sticks in falschen Händen

- Malware, die Dateien exfiltriert

In all diesen Fällen gilt eine simple Wahrheit:

-> Wer die Datei besitzt, besitzt die Daten - außer sie sind korrekt verschlüsselt.

Genau hier setzt CypherNest an:

Dateien müssen auch dann sicher bleiben, wenn ein Angreifer vollständigen Zugriff auf sie hat.

Dieses Bedrohungsmodell nennt man " Offline Attack Scenario " - und genau dafür wurde das Tool gebaut.

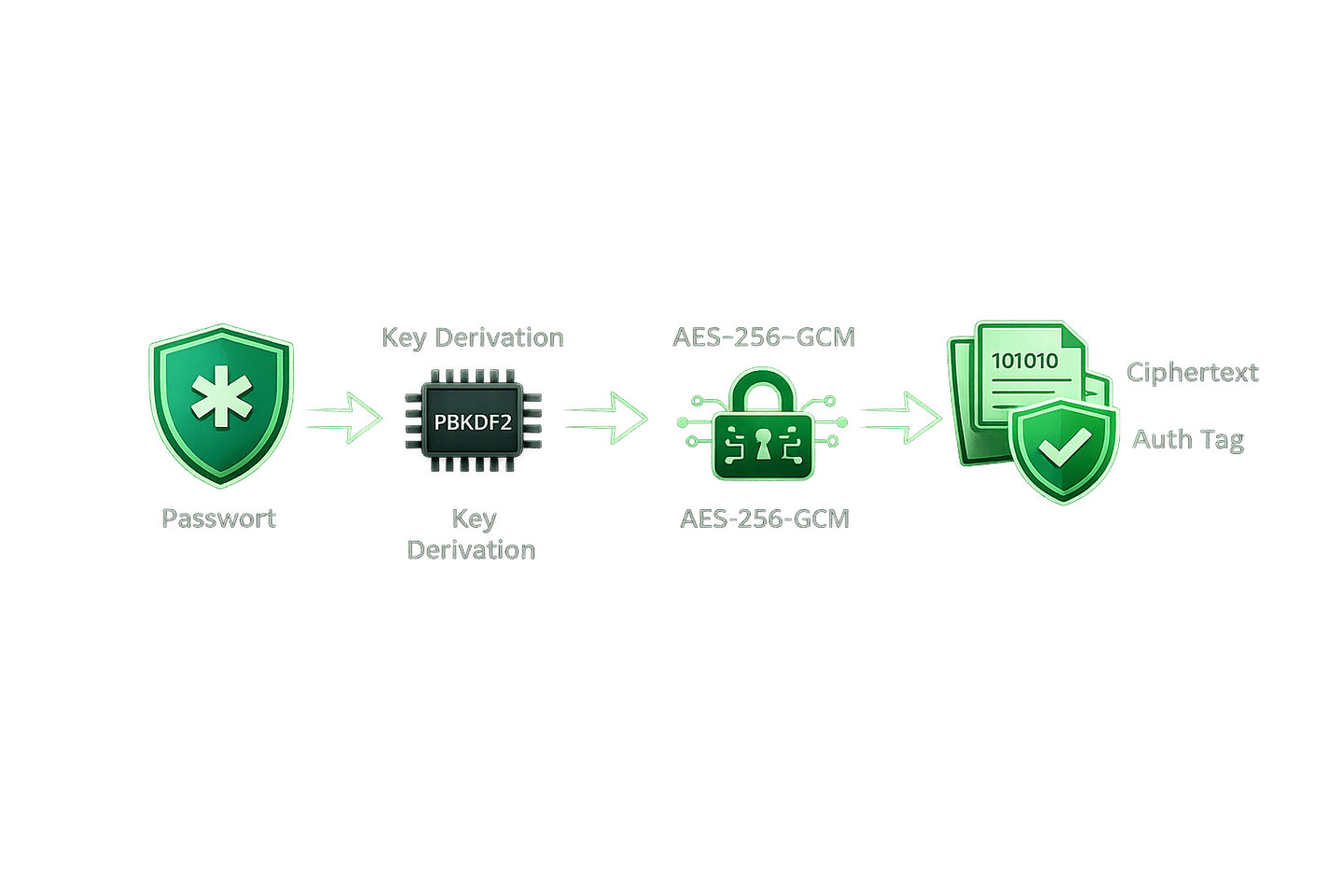

Kryptografische Architektur (High Level Pipeline)

Der Verschlüsselungsprozess folgt einer klaren Pipeline:

Jede Stufe schützt gegen eine andere Angriffsklasse.

Feature 1 - Passwort ≠ Schlüssel

Sichere Schlüsselableitung mit PBKDF2

Ein Passwort ist kein kryptografischer Schlüssel.

Menschen wählen Passwörter mit begrenzter Entropie.

AES-256 benötigt jedoch einen 256-Bit Schlüssel mit echter Zufälligkeit.

Die Lösung: Key Derivation Functions (KDFs).

CypherNest nutzt:

- PKBDF2 (Password-Based Key Derivation Function 2)

Was PKBDF2 tatsächlich macht:

PKBDF2 verwandelt ein menschliches Passwort in einen echten AES-Schlüssel durch:

- tausende kryptografische Hash-Iterationen

- Salt-Einbindungen

- bewusst hohe Rechenkosten pro Versuch

Jeder einzelne Passwort-Versuch wird dadurch absichtlich teuer.

Und genau das ist entscheidend.

Warum Verschlüsselung "Zeit braucht"

Wenn ein Angreifer eine verschlüsselte Datei besitzt, kann er sie offline angreifen.

Das bedeutet:

- unbegrenzte Versuche

- keine Sperren

- keine Logs

- keine Rate Limits

Die einzige Verteidigung lautet:

-> Jeder Passwortversuch muss teuer werden.

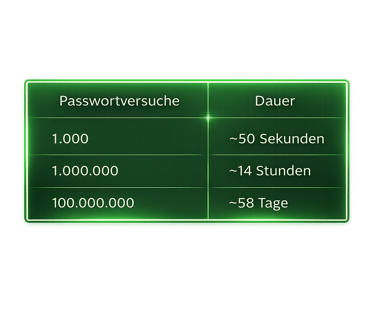

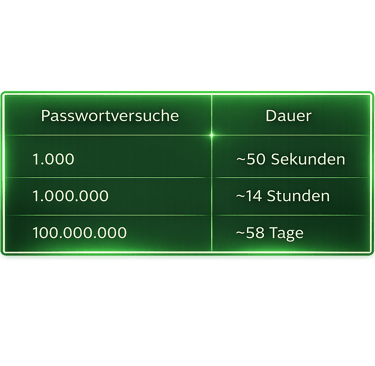

Beispiel - Kosten eines Offline Angriffs

Angenommen ein einzelner PBKDF-Versuch dauert ~50 ms:

Und das gilt pro Datei.

Die Verzögerung, die Nutzer spüren, ist exakt die Verzögerung, die Angreifer millionenfach spüren.

Feature 2 - Salt pro Datei

Schutz gegen Vorberechnungsangriffe

Ohne Salt könnte ein Angreifer vorberechnete Passworttabellen verwenden.

CypherNest erzeugt daher für jede Verschlüsselung einen neuen kryptografisch zufälligen Salt.

Das bedeutet:

- gleiche Passwörter erzeugen unterschiedliche Schlüssel

- jede Datei ist ein einzigartiges Ziel

- Rainbow Tables werden nutzlos

Ein Angreifer muss jede Datei einzeln angreifen - es gibt keine Abkürzungen.

Feature 3 - AES-256-GCM

Vertraulichkeit + Integrität in einem Schritt

CypherNest verwendet:

AES-256 im GMC-Modus (Galois/Counter Mode)

GCM ist kein "normaler Verschlüsselungsmodus".

Er gehört zur Kategorie Authenticated Encryption (AEAD)

Das bedeutet:

1. Daten werden verschlüsselt.

2. Manipulation wird kryptografisch erkannt.

Warum Authenticated Encryption entscheidend ist

Ohne Authentifizierung können Angreifer:

- Bytes verändern

- Teile austauschen

- Daten korrumpieren

Und das System würde es nicht sofort bemerken.

AES-GCM erzeugt daher zusätzlich einen Authentication Tag.

Dieser Tag beweist mathematisch:

-> Diese Datei ist exakt unverändert seit der Verschlüsselung.

Wird auch nur ein einzelner Bit verändert, schlägt die Entschlüsselung fehl.

Manipulation wird nicht nur erschwert - sie wird detektierbar gemacht.

Feature 4 - Schutz vor Manipulation und File-Tampering

Ein realistischer Angriffsvektor ist nicht nur das Entschlüsseln, sondern Manipulieren verschlüsselter Daten.

Angreifer könnten versuchen:

- Ciphertext zu modifizieren

- Daten einzuschleusen

- Dateien zu beschädigen

- Schadcode einzubetten

Durch AES-GCM gilt:

- Entweder die Datei ist 100% authentisch

- oder sie vollständig ungültig

Es gibt keinen Zwischenzustand.

Feature 5 - Sichere Löschung des Originals

Verschlüsselung ohne Entfernen des Originals ist ein klassischer Fehler.

CypherNest bietet optional:

Secure Delte nach erfolgreicher Verschlüsselung

Somit wird verhindert, dass:

- Klartextkopien liegen bleiben.

- temporäre Arbeitsdateien vergessen werden

- Sicherheitsziele unbewusst unterlaufen werden

Feature 6 - Realistische UX für reale Datenmengen

Kryptographie auf großen Dateien dauert

CypherNest implementiert daher:

- Byte basierten Fortschritt

- echte Progress-Berechnung

- Multithreading

- UI-Responsiveness

Das Tool bleibt nutzbar - auch bei großen Dateien.

Wie stark ist die Verschlüsselung wirklich?

Die ehrliche Antwort basiert auf realer Kryptographie :

Angriffe zielen fast nie auf AES selbst.

Sie zielen auf:

- schwache Passwörter

- schlechte Key-Derivation

- fehlende Authentifizierung

- Implementationsfehler

CypherNest adressiert genau diese Punkte.

Brute-Force Realität

AES-256 hat einen Schlüsselraum von: 2^256 mögliche Schlüssel

Das entspricht ungefähr: 1.15 × 10^77 Möglichkeiten

Selbst bei Milliarden Versuchen pro Sekunde würde ein vollständiger Angriff länger dauern als:

- Das Alter der Erde

- Das Alter des Sonnenssystems

- Das Alter des Universums

Der reale Angriffspunkt bleibt daher immer das Passwort - und genau dort setzt PKBDF2 an.

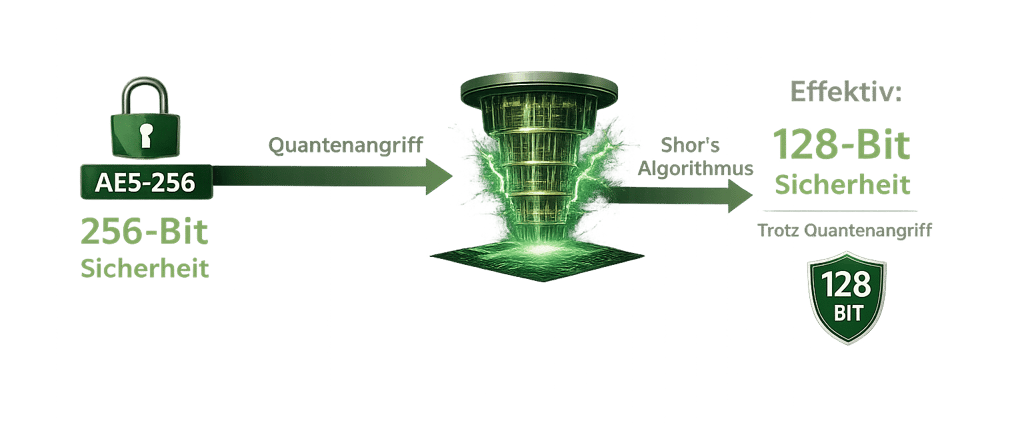

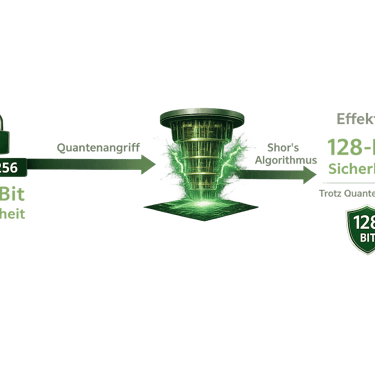

Und Quantencomputer?

Ein häufiger Einwand.

Grovers Algorithmus halbiert theoretisch die Sicherheit symmetrischer Schlüssel.

AES-256 -> effektiv ~ 128 Bit Sicherheit

128 Bit gelten weiterhin als praktisch nicht brute-forcebar.

Selbst im Post-Quantum-Kontext bleibt AES-256 eine sehr robuste Wahl.

Fazit - Warum CypherNest mehr als ein Tool ist

CypherNest demonstriert die Kernprinzipien moderner Kryptographie in der Praxis:

- sichere Schlüsselableitung

- Authenticated Encryption

- Manipulationsschutz

- Schutz vor Offline-Angriffen

- realistische Bedrohungsmodelle

Es zeigt, wie Dateiverschlüsselung aufgebaut sein muss, wenn man sie aus Sicht der Angreifer denkt.

Und genau das ist der entscheidende Punkt:

"Sicherheit entsteht nicht durch Verschlüsselung allein - sondern durch die richtige Architektur rund um sie herum."

🚀RELEASE V1.0🚀

Vernetzen wir uns

Du hast Fragen zu einem Projekt, möchtest dich über IT oder Cybersecurity austauschen oder einfach Kontakt aufnehmen?

Ich freue mich über Nachrichten, Feedback und spannende Gespräche.